La Agencia Central de Inteligencia (CIA) de Estados Unidos puede infectar de forma permanente una computadora Apple Mac de modo que ni siquiera la reinstalación del sistema operativo puede suprimir un micrófono indetectable, según documentos publicados el jueves por WikiLeaks.

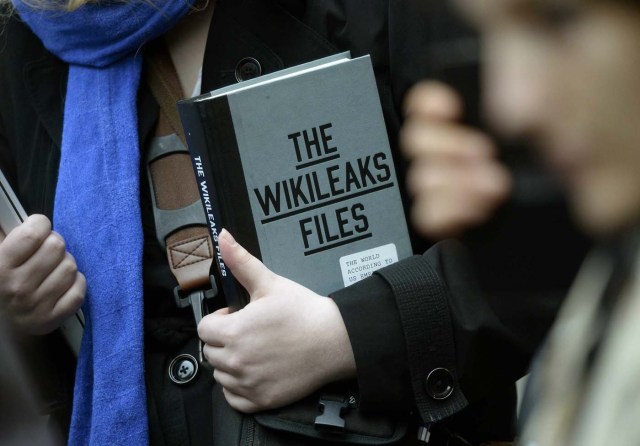

AFP

En su segunda entrega del supuesto arsenal de documentos de la CIA sobre sus herramientas de piratería informática, WikiLeaks también dijo que aparentemente la agencia de espionaje es capaz desde 2008 de introducir virus en iPhones nuevos y sin uso a través de la intervención de dispositivos de Apple y redes de distribución.

Se trata de la publicación de la segunda serie de documentos de la CIA por parte de WikiLeaks, que el 9 de marzo ya había difundido varios miles de páginas detallando las técnicas de pirateo informático de la agencia.

La CIA jamás admitió que esos documentos eran auténticos, pero los expertos los consideran creíbles.

Tras las primeras revelaciones de WikiLeaks se inició una investigación para hallar a los autores de la fuga, que algunas fuentes atribuyen a subcontrastistas de la CIA.

Según esos documentos, la agencia de inteligencia desarrolló en 2012 una herramienta llamada “Sonic Screwdriver”, que permite saltarse el proceso de inicio de un ordenador a partir de accesorios periféricos como los adaptadores o los dispositivos USB.

Por esa vía, la agencia introduce un micrófono indetectable en el software profundo del ordenador, que no podrá ser borrado aunque el usuario cambie el sistema operativo y reformatee el aparato.

El manual “NightSkies” muestra que la CIA concibió esta herramienta de pirateo en 2008 para instalarlo físicamente en iPhones nuevos.

WikiLeaks opina, por tanto, que es “probable que muchos de los ataques físicos realizados por la CIA hayan infectado la cadena de aprovisionamiento de la organización pirateada (Apple en este caso) bloqueando los comandos o los envíos”.

Los documentos muestran que la CIA intenta hacer lo mismo con los ordenadores portátiles de Apple. La agencia estadounidense “puede regalar a un objetivo un Macbook Air en el que se ha instalado un microfóno”, indica un documento fechado en 2009.